Qualys 的安全研究人员发现了几个影响 Canonical 的 Snap 软件打包和部署系统的漏洞。

Qualys 漏洞和威胁研究主管 Bharat Jogi在一篇博文中解释说,他们在 Linux 操作系统的 snap-confine 功能中发现了多个漏洞,“其中最重要的漏洞可以被利用来提升权限以获得 root 权限。” Jogi 补充说,Snap 是由 Canonical 为使用 Linux 内核的操作系统开发的。

“这些称为 snaps 的软件包以及使用它们的工具 snapd 可以在一系列 Linux 发行版中工作,并允许上游软件开发人员将他们的应用程序直接分发给用户。Snaps 是在沙箱中运行的独立应用程序,具有中介访问权限主机系统。Snap-confine 是 snapd 内部使用的一个程序,用于构建 snap 应用程序的执行环境,”Jogi 说,并指出主要问题是CVE-2021-44731。

“成功利用此漏洞允许任何非特权用户在易受攻击的主机上获得 root 权限。Qualys 安全研究人员已经能够独立验证漏洞、开发漏洞并在默认安装的 Ubuntu 上获得完全 root 权限。”

在 10 月份发现漏洞并向 Ubuntu 发送咨询后,Qualys 研究团队与 Canonical、Red Hat 和其他公司合作解决了这个问题。Canonical 没有回应置评请求。

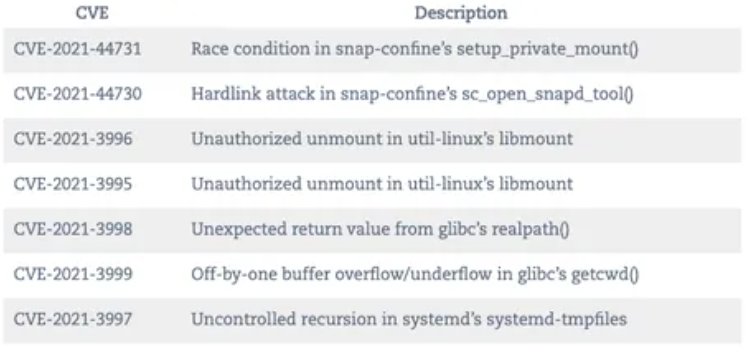

除了 CVE-2021-44731,Qualys 还发现了其他六个漏洞。他们提供了每个问题的详细分类,并敦促所有用户尽快修补。

CVE-2021-44731 没有缓解措施,Jogi 指出,虽然该漏洞不可远程利用,但攻击者可以以任何非特权用户身份登录,并且可以快速利用该漏洞获得 root 权限。

Vulcan Cyber 工程师 Mike Parkin 说 Snap 在 Linux 世界中已经相当普遍,许多主要供应商都在使用它分发软件包。

Parkin 解释说,虽然任何可以提供 root 访问权限的漏洞利用都是有问题的,但作为本地漏洞利用会在一定程度上降低风险,并补充说修补易受攻击的系统应该是优先事项。

“这既非常普遍,也非常危险,因为它使网络犯罪分子能够提升他们的权限以获得 root 访问权限。通过这种访问,威胁行为者可以分发恶意软件、植入深度伪造、在公司网络中横向移动,以及许多其他形式的受到损害,”Viakoo 首席执行官 Bud Broomhead 说。

“Linux 被广泛用作物联网设备的嵌入式操作系统,通常比组织中的传统 IT 设备多 5-10 倍。目前没有针对此漏洞的缓解措施,但当一个可用时,它可能仍然可以利用一段时间。与 IT 系统不同,物联网设备通常缺乏修复漏洞的自动化方法,这使得该漏洞有可能长期存在。