Vairav技术公司(位于尼泊尔加德满都的一家网络安全公司)发现了一个伪装为Microsoft Office365的网络钓鱼活动。该骗局使用伪造的电子邮件地址将全球600多个组织作为目标。

“我们-Vairav技术员工-一直在监视与尼泊尔组织有关的各种网络安全威胁,例如成为网络钓鱼电子邮件的目标或被尼泊尔域地址用于但这一次,我们发现了更大的网络钓鱼活动,不仅针对尼泊尔金融和银行机构,而且针对上市公司世界500强企业,政府机构和金融机构。”

在本文中,您将发现一个针对Microsoft Office 365用户的网络钓鱼活动。

此骗局活动可以概括如下:

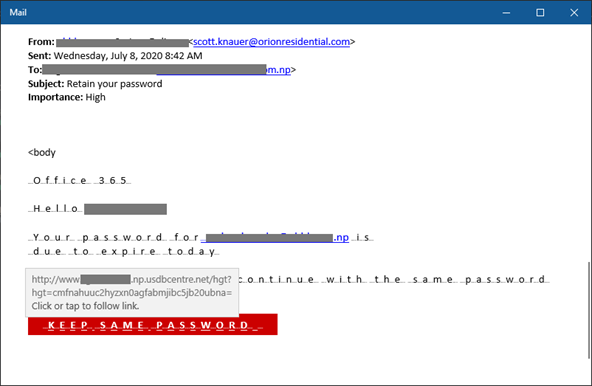

一家知名公司的高级经理将发送虚假电子邮件。电子邮件显示用户密码即将过期。他们需要单击按钮“ 保留密码 ”以在24小时内更新密码。电子邮件中包含重定向到钓鱼网站的网站的URL。

在深入探讨此欺诈活动的细节之前,应牢记两点。

首先,此活动的最新版本针对大型企业和金融公司的用户,他们是使用Microsoft提供的Office 365服务的合作伙伴。可以利用类似的方法来吸引许多其他云服务提供商的用户。其次,这种攻击并不是真正的新战役,但具有规模和影响力。

但是,请注意这种欺诈技术,因为其处理相当持久且复杂,并且看起来我们将来会更频繁地采用这种方法。

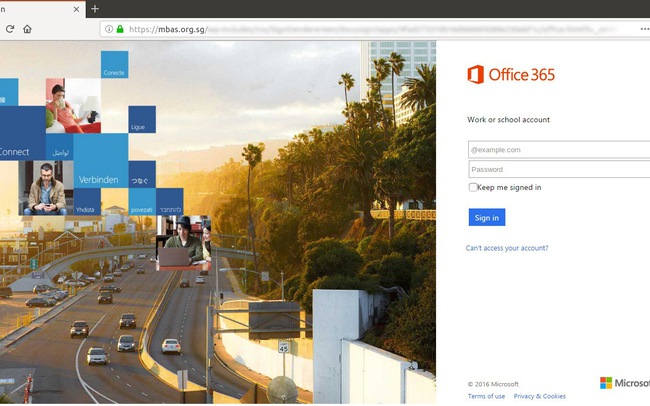

生成了网络钓鱼电子邮件,该电子邮件需要重置Office365的密码,并指向伪造的Office 365登录页,该页面类似于真实的网站,该网站将诱使用户并最终将其诱骗。被盗的登录信息。

分析网络钓鱼站点

分析时,我们将看到电子邮件中嵌入的恶意URL正在重定向到包含与Microsoft Office365软件有关的内容的许多网络钓鱼站点(请在IOC部分中找到页面链接)。

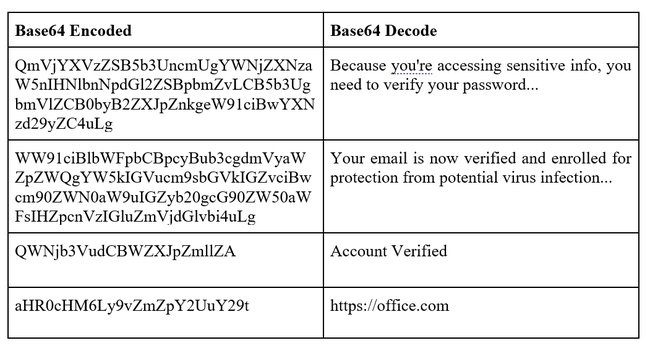

最初,此网站将给出警告“ 密码错误 ”,然后重新输入密码将重定向到使用base64加密的Microsoft Office官方网站。消息使用base64算法加密,以解码为基本信息。

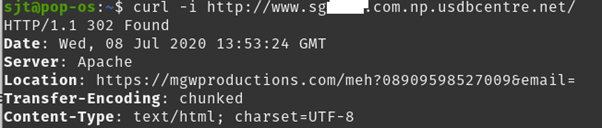

HTTP头分析

Microsoft Office365网络钓鱼活动攻击了600多个组织-照片5。

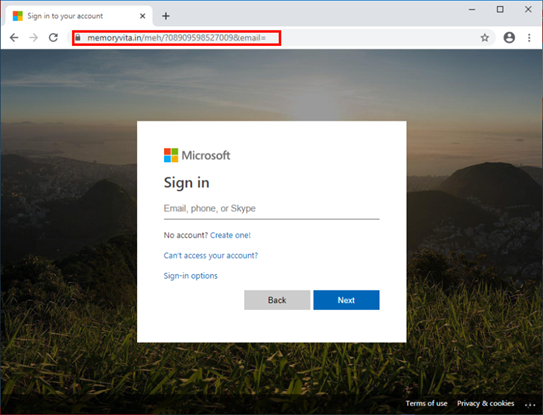

检索手动生成的链接的标头时,Vairav的网络安全人员收到302状态代码时,它们指示所请求的资源已被临时重定向到提供的URL。由恶意的.htaccess地址发布。这是 Apache服务器提供的服务,实际上是一种常见的网络钓鱼技术。在这种情况下:

重定向302 / //hXXps://mgwproductions.com/meh/?08909598527009&email=/

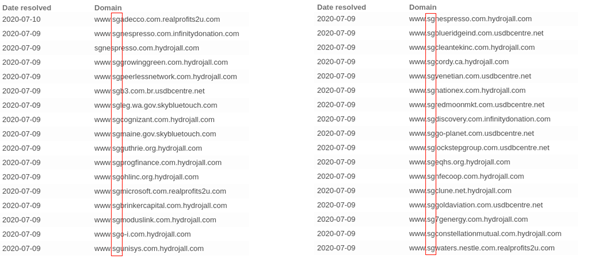

此外,向VirusTotal(一个由西班牙安全公司Hispasec Sistemas创建的网站)提交IP地址后发现:与该地址相关的域有180个(截至发帖时)。目标组织名称前的IP以熟悉的形式“ 包括sg签名 ”。

我们已经记录了从42个受到威胁的网站重定向的600多个子域,这些网站针对的公司包括雀巢,微软,可口可乐和许多其他政府机构,餐饮,健康技术,金融科技,金融银行,消费品,医疗设备制造,国务院,IT服务提供商,石油,通讯,电子商务,国家实验室(研究机构)核能开发),外包业务,通讯,教育技术。