网络设备制造商- 思科已发布Windows的Jabber消息和团队会议应用程序的更新版本,并已升级了针对一系列漏洞的补丁-如果遭到恶意分子的攻击,它可以允许黑客远程访问,执行任意代码。

这些漏洞是由挪威网络安全公司Watchcom在Pentest期间发现的(渗透测试是通过模拟攻击来测试您的IT系统是否可以被黑客入侵的一种形式。测试)。该漏洞影响所有当前支持的Jabber Client(12.1-12.9)版本,此后不久思科便对其进行了更新。

思科为Windows发布了Jabber团队会议和消息传递应用程序的更新版本

通过将特殊消息发送给群聊或特定个人,可以利用上述四个漏洞中的两个漏洞在目标系统上执行远程代码(RCE)。能够。

其中最严重的是CVE-2020-3495,CVSS 9.9 / 10。此漏洞是由无效的邮件内容身份验证引起的,该邮件内容身份验证使攻击者利用可扩展消息和状态协议(可扩展消息和状态协议)来利用并发送恶意消息。 。

“ 成功的利用可能使黑客能够在受害者的计算机系统上执行任意代码,获得运行Cisco Jabber客户端软件的用户的帐户特权,并获得控制计算机, “思科在昨天发布的一份声明中说。

由于思科警告称将在其iOS操作系统上路由的本地软件中集中利用零日漏洞,因此几天之内就可以发现这四个漏洞。

XSS漏洞成为RCE漏洞

XMPP(最初称为Jabber)是一种基于XML的通信协议,用于促进任何两个或多个网络实体之间的即时消息传递。

它还进行了升级,以容纳其他功能,其中之一是XEP-0071:XHTML-IM-概述使用XMPP协议的HTML内容交换规则的规范。

XSS漏洞成为RCE漏洞

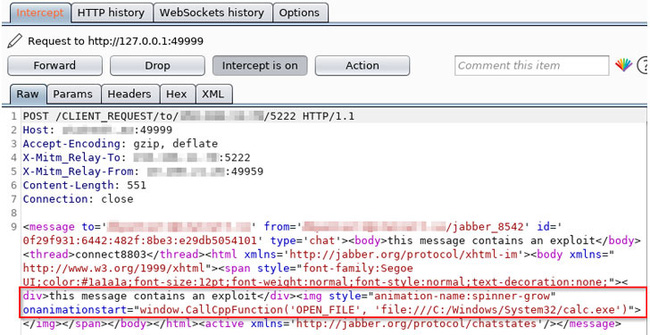

解析XHTML-IM消息时,Cisco Jabber软件中的漏洞是由跨站点脚本(XSS)漏洞引起的。

Watchcom研究人员解释说:“ 该应用程序无法正确过滤传入的HTML消息,而是将它们通过有缺陷的XSS过滤器传递。”

因此,可以拦截和修改有效的XMPP消息,从而使应用程序运行应用程序的本地文件路径中已经存在的任意可执行文件。

为此,必须利用易受攻击的应用程序的某些功能,并在Chromium嵌入式框架(CEF)中实现该功能。ChromiumEmbedded Framework(CEF)是一种用于将Chromium Web浏览器嵌入到应用程序中的开源框架。其他用途-恶意软件可以利用恶意软件篡改受害者计算机上带有“ .exe”扩展名的文件。

但是,攻击者必须发出请求以授予对受害者的XMPP域的访问权限,以发送恶意XMPP消息来成功利用此漏洞。

此外,Jabber中的其他三个漏洞是CVE-2020-3430,CVE-2020-3498,CVE-2020-3537,还可以利用这些漏洞分配恶意命令并导致信息泄露,包括秘密收集“散列”用户的NTLM密码(NTLM密码散列)。

随着视频会议应用程序在Covid-19大流行之后得到普及,现在至关重要的是,Jabber用户必须立即更新到其软件的最新版本,以最大程度地降低风险。被黑客攻击。

Watchcom代表说:“ 随着视频会议应用程序在各种规模的组织中的普及,这些应用程序现在已成为攻击者的有吸引力的目标。” 恶意 ”。“ 许多敏感信息是通过视频通话或即时转发消息共享的,并且这些应用程序也被全球大多数公司的员工使用,包括那些特权访问其他IT系统。 ”

“ 因此,对这些应用程序执行安全检查是至关重要的,而且比确保应用程序本身和关联的基础结构都通过安全标准更为重要。密码已由系统管理员设置。 ”